Physical Address

South Korea

Physical Address

South Korea

올해초 프로젝트 TA 담당을 하면서 DBA 로 부터 OpenVPN 서버 구성을 해줄수 없냐는 요청을 받았습니다. VDI 환경이 있는데 왜 OpenVPN을 요청하지? 라는 의문이 들어 DBA 에게 문의하였는데 프로젝트에서 효율적인 DB 작업을 위해서는 필요하다고 얘기를 들었습니다. 그렇다면 왜 필요하고 어떻게 구성 할 수 있는지 정리해보겠습니다.

많은 엔지니어와 DBA(Database Administrator)들이 프로젝트 수행 중 보안과 업무 효율성 사이에서 고민합니다. 특히 보안이 강화된 폐쇄망 환경에서 VDI(가상 데스크톱)를 통한 DB 작업은 속도 저하와 도구 사용의 제약이라는 큰 걸림돌이 됩니다.

오늘 포스팅에서는 최신 RHEL 9.6(Red Hat Enterprise Linux) 환경에서 OpenVPN을 설치하고 설정하는 상세 방법과, 왜 DBA들이 VDI 대신 VPN 방식을 선호하는지 그 이유를 심층 분석해 보겠습니다.

공공기관이나 금융권 프로젝트의 보안 환경은 엄격합니다. 대개 외부 유출을 막기 위해 VDI(가상 데스크톱 인프라) 내부에서만 오렌지(Orange), 토드(Toad), DBeaver 같은 DB 관리 도구를 사용하도록 제한하곤 합니다. 하지만 현장 실무를 담당하는 DBA(데이터베이스 관리자)들은 종종 OpenVPN 구성을 강력히 요청합니다. 보안이 중요한 환경에서 왜 DBA들은 불편함을 무릅쓰고 네트워크 터널링 방식을 고집할까요? 그 명확한 이유를 분석해 봅니다.

VDI는 중앙 서버의 자원을 여러 사용자가 나누어 쓰는 구조입니다. 이로 인해 고성능 작업 시 메모리 부족이나 CPU 할당량 제한으로 인한 성능 저하가 빈번합니다.

VDI 방식은 ‘화면 값’을 픽셀 단위로 전송하는 스트리밍 방식입니다. 반면 VPN은 데이터 패킷이 직접 오가는 ‘네트워크 터널링’ 방식입니다.

DB 작업은 단순히 쿼리만 날리는 과정이 아닙니다. 관련 문서를 확인하고, 협업 툴로 소통하며, 브라우저에서 레퍼런스를 검색하는 과정의 연속입니다.

보안을 위해 VDI를 강제하는 취지는 충분히 이해되지만, DB 관리의 정밀함과 속도를 고려한다면 OpenVPN은 합리적인 대안입니다. 적절한 접근 제어 정책(ACL)과 2단계 인증(2FA)이 결합된 OpenVPN 환경은 보안과 효율성이라는 두 마리 토끼를 잡을 수 있는 최선의 선택지가 될 수 있습니다.

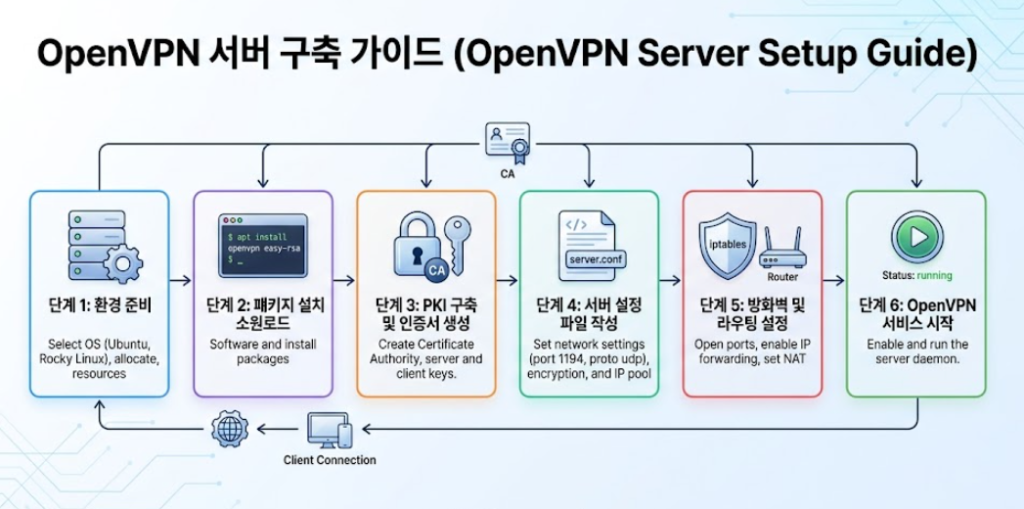

RHEL 9.6은 보안 정책이 강화된 OS이므로, 설치 과정에서 SELinux와 Firewalld 설정을 정확히 수행해야 합니다.

RHEL 기본 레포지토리에는 OpenVPN이 없으므로 EPEL 저장소를 먼저 활성화해야 합니다.

Bash

# EPEL 저장소 및 OpenVPN, Easy-RSA 설치

sudo dnf install epel-release -y

sudo dnf install openvpn easy-rsa -y

보안 연결을 위한 PKI(공개키 기반구조)를 구축합니다.

Bash

mkdir ~/openvpn-ca

cp -r /usr/share/easy-rsa/3/* ~/openvpn-ca/

cd ~/openvpn-ca

./easyrsa init-pki

./easyrsa build-ca nopass # CA 인증서 생성

./easyrsa gen-req server nopass # 서버 요청서 생성

./easyrsa sign-req server server # 서버 인증서 승인

./easyrsa gen-dh # Diffie-Hellman 파라미터 생성

openvpn –genkey –secret ta.key # TLS 인증 강화용 키

인증서 파일을 /etc/openvpn/server/로 복사한 후, server.conf 파일을 작성합니다.

| 주요 설정 항목 | 설명 |

| port 1194 | OpenVPN 기본 포트 (UDP 권장) |

| server 10.8.0.0 | VPN 클라이언트가 할당받을 가상 IP 대역 |

| push “redirect-gateway” | 모든 트래픽을 VPN으로 라우팅 (필요 시 설정) |

| cipher AES-256-GCM | 최고 수준의 데이터 암호화 알고리즘 |

VPN 서버가 게이트웨이 역할을 할 수 있도록 IP 포워딩을 활성화해야 합니다.

Firewalld: “`bash

sudo firewall-cmd –add-service=openvpn –permanent

sudo firewall-cmd –add-masquerade –permanent

sudo firewall-cmd –reload

금융권이나 공공기관 등 보안이 엄격한 프로젝트 환경에서 DBA(데이터베이스 관리자)의 업무 효율은 접근 방식에 따라 큰 차이를 보입니다. 단순히 보안을 위해 VDI(가상 데스크톱)에 의존하기보다, OpenVPN을 통한 보안 터널링을 구축하면 업무 생산성을 극대화할 수 있습니다.

가장 먼저 수행하는 작업은 관리자로부터 제공받은 .ovpn 설정 파일을 로컬 PC의 OpenVPN 클라이언트에 로드하는 것입니다.

접속이 완료되면 로컬 PC와 사내(또는 클라우드) 내부망 사이에 물리적으로 격리된 가상 보안 터널이 형성됩니다.

10.8.0.x와 같은 가상 내부 IP를 부여받습니다. 이를 통해 외부 인터넷 망과 완전히 분리된 상태에서 내부 DB 서버와 통신할 수 있는 ‘안전한 통로’를 확보합니다.이제 DBA는 VDI의 느린 화면 전송 방식에서 벗어나, 본인의 PC에 설치된 최적화된 DB 툴을 직접 실행합니다.

OpenVPN 방식의 진가는 대규모 데이터를 다룰 때 나타납니다.

DBA에게 OpenVPN은 단순히 접속 수단을 넘어 업무의 질을 결정짓는 핵심 요소입니다. 보안 가이드라인을 준수하면서도 로컬 PC의 강력한 성능을 그대로 DB 관리에 투입할 수 있기 때문입니다.

만약 현재 프로젝트의 DB 관리 속도가 답답하다면, 보안 담당자와 협의하여 안정적인 OpenVPN 기반 작업 프로세스를 도입해 보시는 것을 적극 권장합니다.

보안이 생명인 금융권이나 공공기관 프로젝트에서 DBA에게 OpenVPN 환경을 제공하는 것은 효율성 측면에서 매우 강력한 카드입니다. 하지만 관리자 입장에서는 ‘망 분리 원칙’과 ‘보안 취약점’에 대한 우려를 떨치기 어렵습니다.

단순히 통로를 열어주는 것에 그치지 않고, 보안 우려를 원천 차단하면서 업무 효율을 극대화할 수 있는 관리자용 핵심 보안 설정 3가지를 제안합니다.

VPN을 연결한다고 해서 내부망의 모든 자원에 접근을 허용해서는 안 됩니다. ‘제로 트러스트(Zero Trust)’ 원칙에 따라 필요한 포트만 정밀하게 개방해야 합니다.

1521, MySQL 3306, PostgreSQL 5432)에만 접근할 수 있도록 네트워크 ACL을 설정합니다.22), RDP(3389) 등의 포트는 원천 차단하여, 혹시 모를 내부 침입 시 확산을 방지(Lateral Movement)합니다.보안 사고 예방의 핵심은 ‘누가, 언제, 어디서’ 접속했는지를 명확히 기록하는 것입니다. OpenVPN은 강력한 로깅 기능을 제공합니다.

/var/log/openvpn-status.log 파일을 주기적으로 모니터링하여 활성 사용자 세션을 체크합니다.아이디와 패스워드만으로는 계정 탈취 위협을 막기에 부족합니다. 관리자는 반드시 다중 인증(Multi-Factor Authentication) 시스템을 결합해야 합니다.

.ovpn 프로필 파일과 패스워드를 모두 가지고 있더라도, 본인 소유의 모바일 기기를 통한 일회용 인증 코드(OTP)가 없으면 접속이 불가능합니다. 이는 물리적 매체를 통한 보안을 한 단계 높여주는 핵심 장치입니다.관리자에게 보안은 타협할 수 없는 가치이며, DBA에게 효율은 생존의 문제입니다. 위에서 언급한 포트 제어, 철저한 로깅, MFA 인증이라는 세 가지 안전장치를 구축한다면, 관리자는 보안 리스크를 최소화하면서도 개발/운영 팀에게 최상의 작업 환경을 제공할 수 있습니다.

성공적인 프로젝트 운영은 견고한 보안 인프라 위에서 피어나는 효율성에서 시작됩니다.

보안과 효율성이라는 두 마리 토끼를 잡기 위해 고민하는 IT 관리자와 DBA에게 OpenVPN은 가장 명쾌한 해답을 제시합니다. 단순히 접속 방식을 바꾸는 것을 넘어, 이는 프로젝트의 전체적인 퍼포먼스와 데이터 안정성을 결정짓는 전략적 판단입니다.

최신 OS인 RHEL(Red Hat Enterprise Linux) 9.6 환경에서 구축된 OpenVPN은 엔터프라이즈급 안정성을 제공합니다. 커널 수준의 최적화와 강화된 암호화 알고리즘을 통해 외부의 위협으로부터 데이터를 보호하며, 관리자는 운영체제에서 제공하는 강력한 보안 기능을 바탕으로 인프라를 통제할 수 있습니다.

DBA의 업무 효율은 프로젝트의 성패와 직결됩니다. VDI의 리소스 제약과 느린 응답 속도에서 벗어나, 로컬 PC의 강력한 하드웨어 자원을 100% 활용할 때 비로소 대규모 쿼리 튜닝 및 정교한 데이터 마이그레이션이 가능해집니다. 전문 도구를 제약 없이 사용하는 환경은 데이터 사고를 예방하고 시스템의 안정성을 높이는 결과로 이어집니다.

OpenVPN은 무조건적인 개방이 아닙니다. 철저한 MFA(2차 인증) 체계와 세분화된 접근 제어(ACL)가 뒷받침될 때, DBA는 ‘자율성’을 얻고 프로젝트는 ‘보안’을 유지합니다.

핵심 요약: 결국 인프라의 유연성이 DBA의 전문성을 깨우고, 이는 곧 프로젝트의 성공적인 완수로 귀결됩니다. 답답한 가상 환경 대신, 검증된 보안 터널링을 통해 스마트한 업무 환경을 구축해 보시기 바랍니다.

[Agentic AI의 시대: 2026 Oracle AI Experience에서 본 엔터프라이즈 AI의 미래]

https://openvpn.net/community-docs/hardening-openvpn-security.html